應急背景

運維人員準備通過windows共享文檔方式為公司員工下發(fā)軟件安裝,開啟完后忘記關閉了,而且其他人可以對共享文件夾下的文件進行刪除替換修改,有惡搞的人就通過共享文件夾的方式,捆綁了病毒在一些文件中,導致公司員工下載安裝的時候中了病毒。

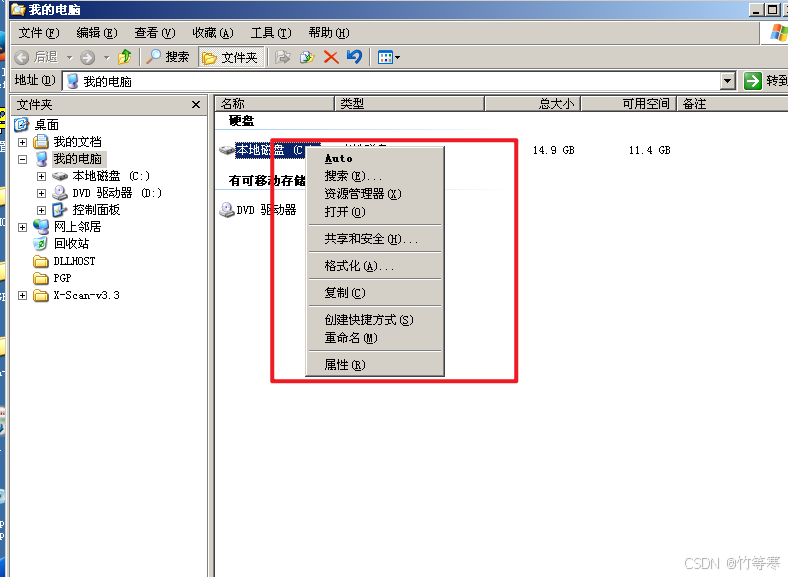

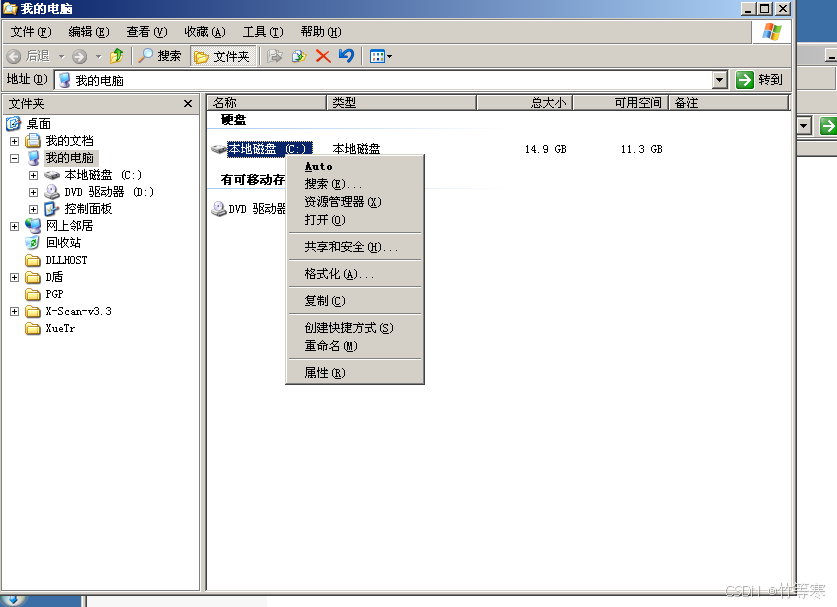

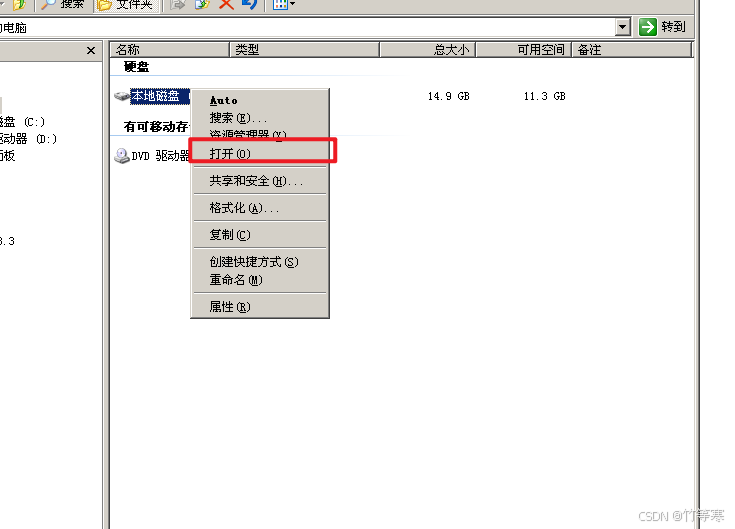

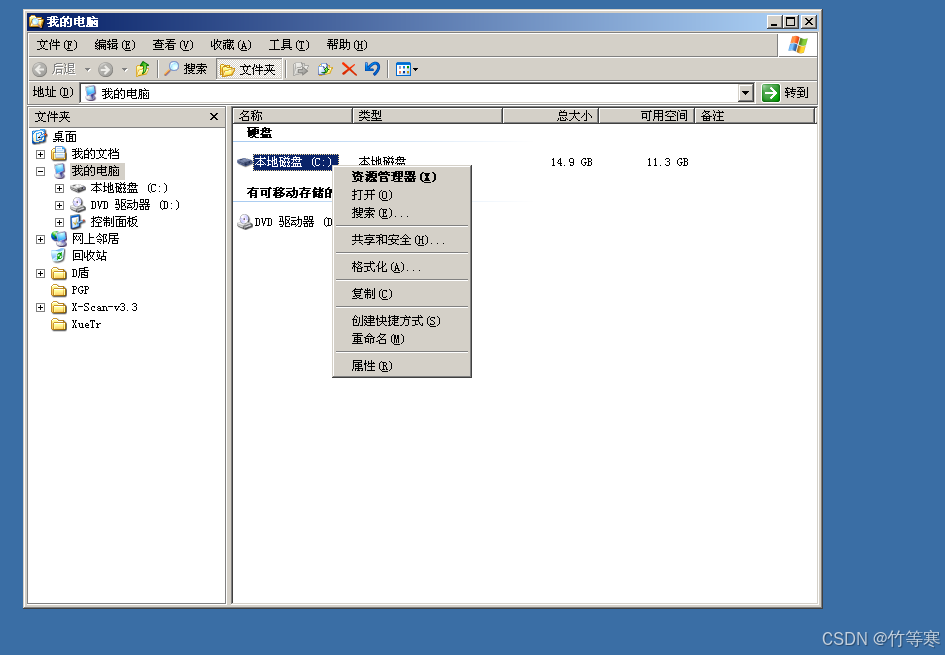

癥狀如下圖,右鍵盤符出現(xiàn)Auto

上網(wǎng)查發(fā)現(xiàn)是auto病毒,首要特征就是盤符下存在autorun.inf文件,待會分析就會發(fā)現(xiàn)這個文件,而且每次雙擊盤符都會根據(jù)autorun.inf文件重新運行文件中指定的程序文件,也就是說會重新感染一次病毒。

分析樣本

在共享文件夾中拿到樣本后先丟到虛擬機對樣本進行行為監(jiān)控,看下一具體做了什么手腳。

監(jiān)控工具使用D盾:

https://pan.baidu.com/s/13hCSYpV5Mn_1JMzy4nSkSQ?pwd=kott

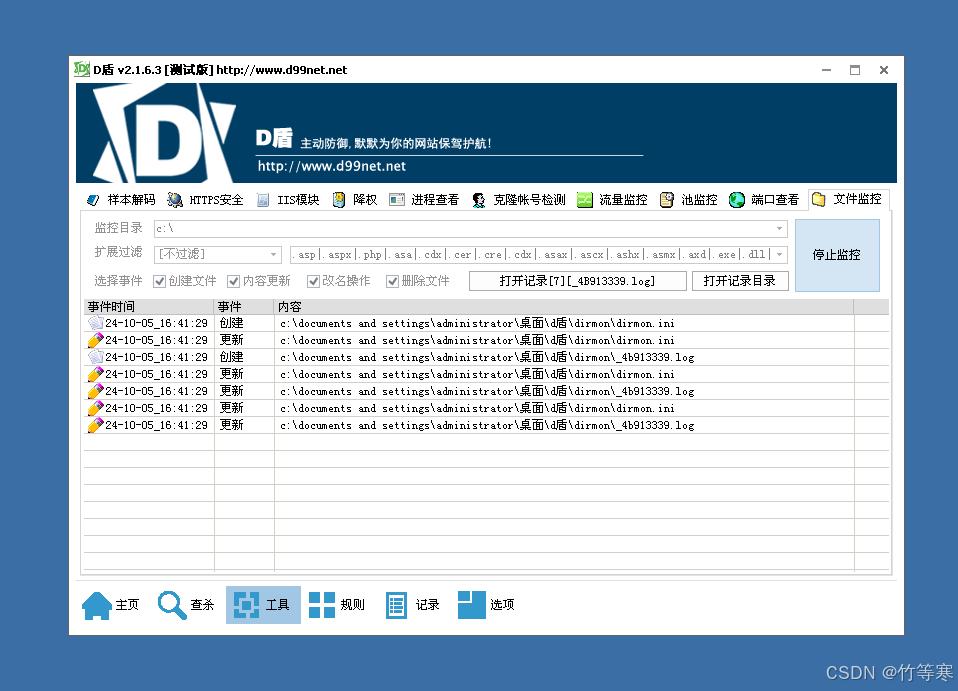

開啟監(jiān)控

D盾可以打開文件監(jiān)控,主要看病毒做了什么,重點看創(chuàng)建了什么文件

就這就可以啟動監(jiān)控了

感染病毒

把病毒樣本丟進虛擬機,記得把虛擬機網(wǎng)卡模式設置成僅主機模式,避免有的病毒把物理機也感染了。

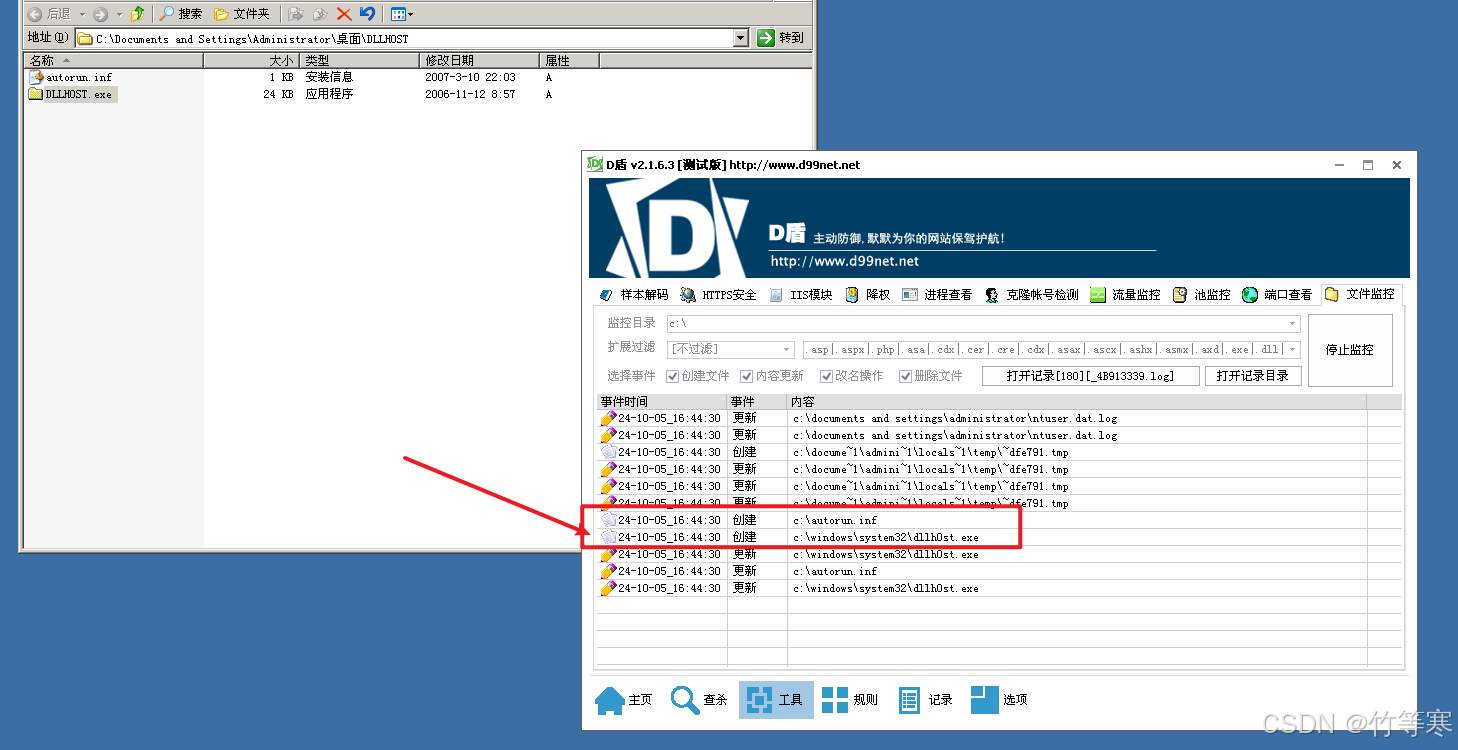

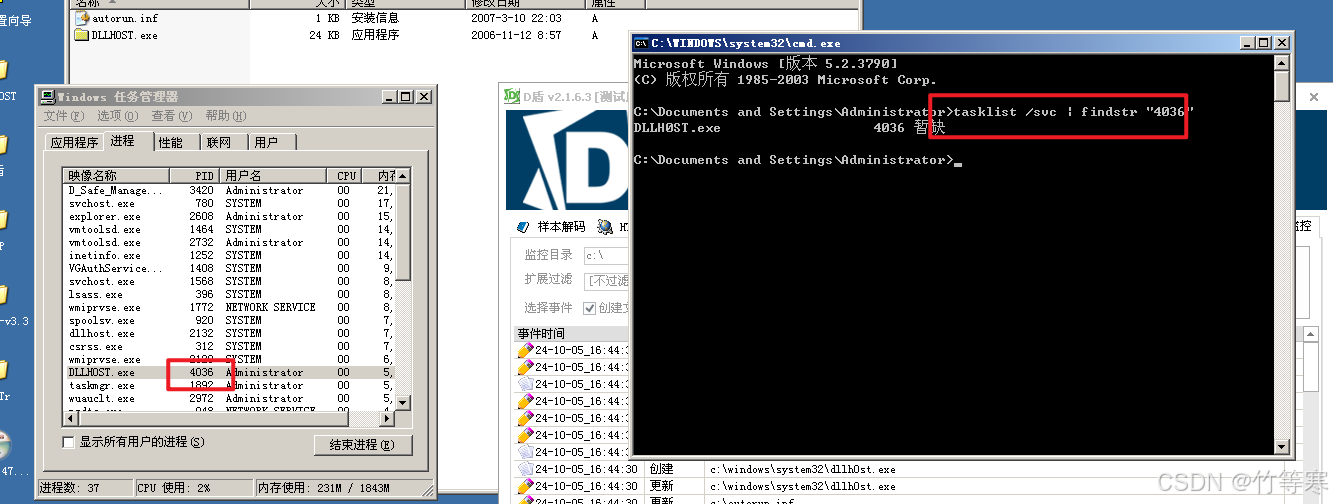

查看監(jiān)控

雙擊后很明顯看到有兩個詭異的文件被創(chuàng)建了

線索卡:

1.c:\\autorun.inf

2.c:\\system32\dllh0st.exe

分析病毒行為

1.autorun.inf分析

首先查看一下autorun.inf文件,右鍵打開盤符,這里也可以看到確實是已經(jīng)感染了病毒了

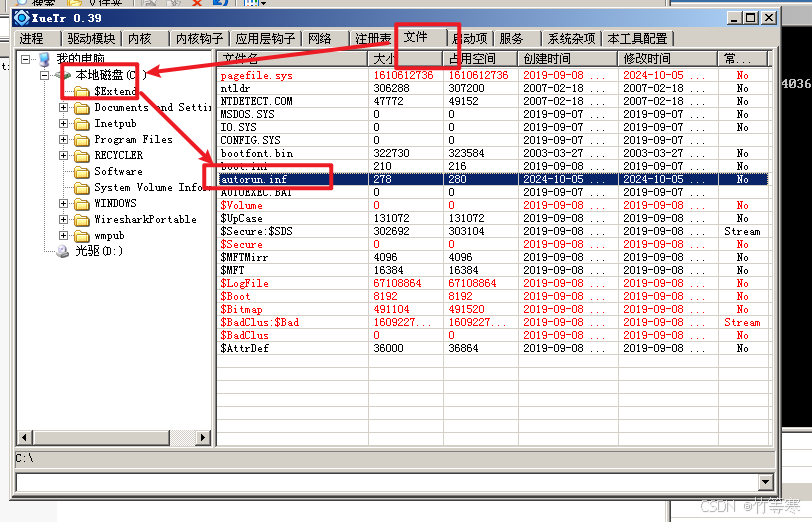

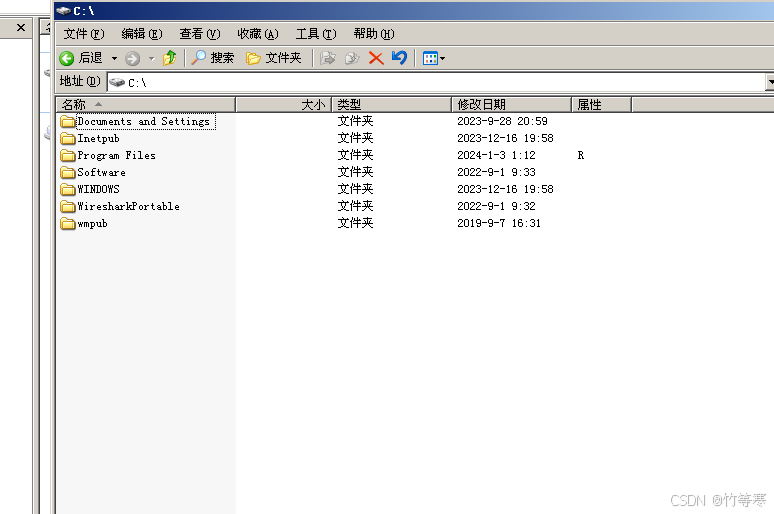

c盤沒看到就知道肯定是做了文件隱藏了,只能上工具了

由于本次實驗使用的是WinServer2003,能夠使用XueTr,在分析查殺過程就直接上XueTr了。

XueTr工具下載地址:

https://pan.baidu.com/s/1ZT-80vNkQs6gWOuvLAxTcg?pwd=d55s

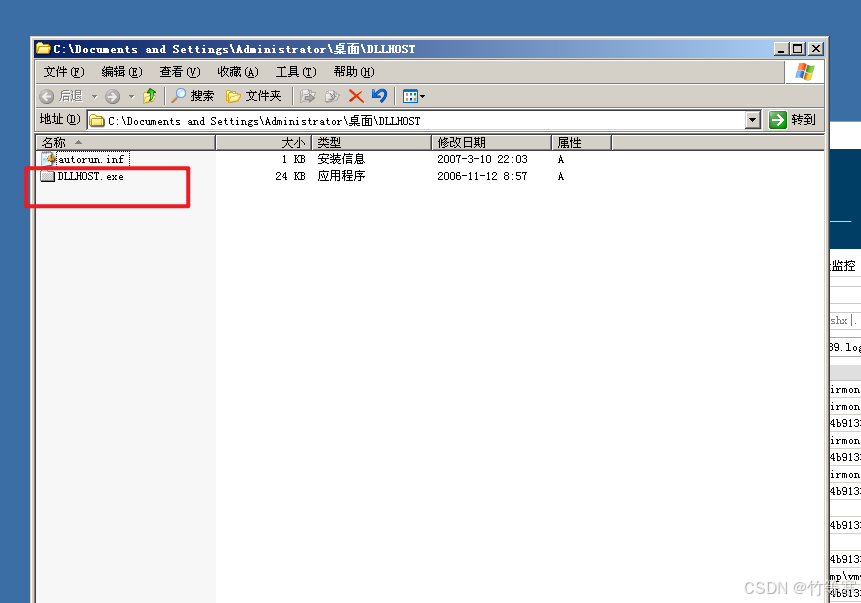

我們選擇將文件拷貝出來

查看文件內容,我們要知道autorun.inf的作用是:允許在雙擊磁盤時自動運行指定的某個文件 ,那也就是說雙擊盤符就會再次感染病毒,可以看到這個文件是在C:\\Windows\System32文件夾下,那就印證了我們d盾監(jiān)測到的行為,確實沒錯。

但是這里是DLLHOST.exe,不是d盾中寫的dllh0st.exe,具體原因不知道,但是還是以DLLHOST.exe為準,因為是病毒對應的文件。

修改線索卡↓

線索卡:

1.c:\\autorun.inf

2.c:\\system32\DLLHOST.exe

2.異常連接

沒有發(fā)現(xiàn)對外連接的異常

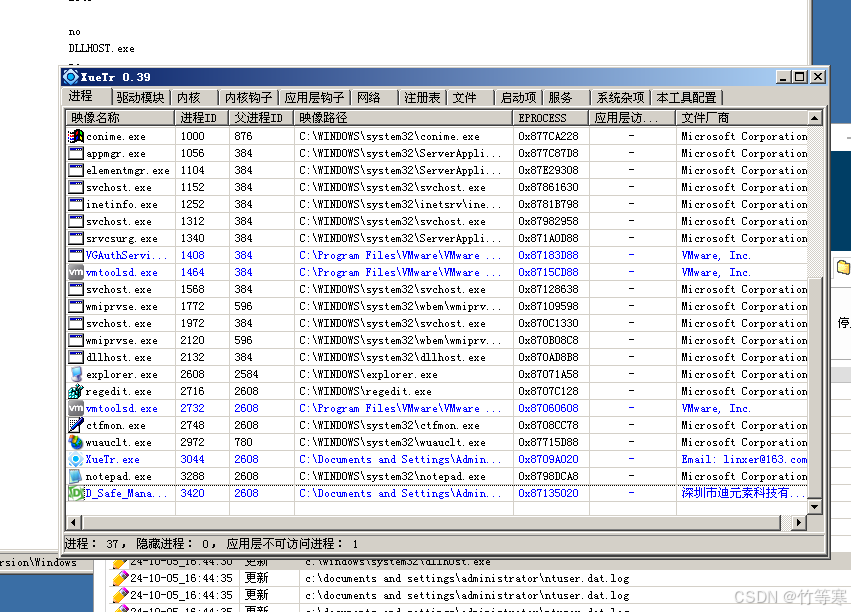

3.進程排查

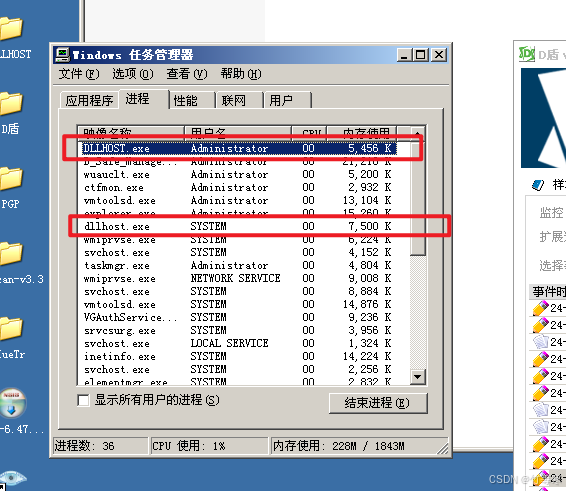

打開進程管理查看,有大寫的DLLHOST,這個已經(jīng)確認了是病毒了,但是小寫的dllhost進程我們也不打包票是正常,但網(wǎng)上也能查到這個文件是系統(tǒng)原本就有的,所以就先關注大寫的進程。

查看一下進程對應服務,沒有發(fā)現(xiàn)異常服務,就只有一個進程運行

tasklist /svc | findstr "4036"

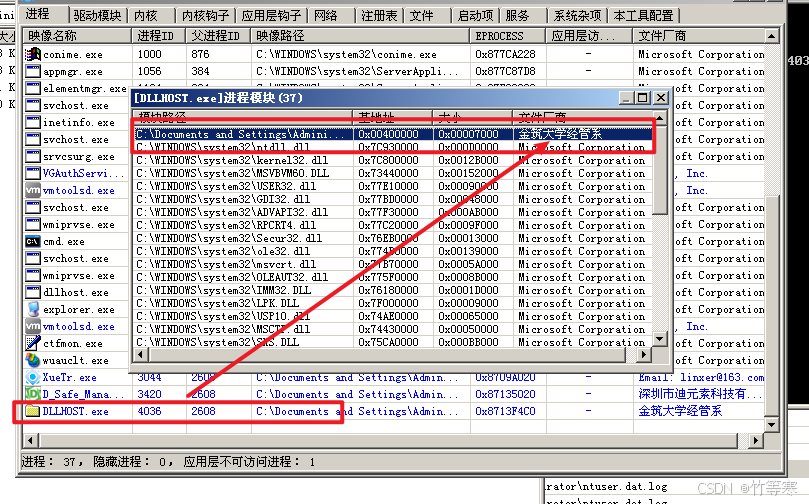

那么就上工具進行分析了

查看進程模塊就確認了確實是病毒,只有一個異常進程模塊。

后面就繼續(xù)看另外的dllhost,也沒有發(fā)現(xiàn)異常

然后這里是要跟進進程文件的,或者看進程對應的文件路徑,這里忘記截圖了,顯示的是DLLHOST.exe。

線索卡:

1.c:\\autorun.inf

2.c:\\system32\DLLHOST.exe

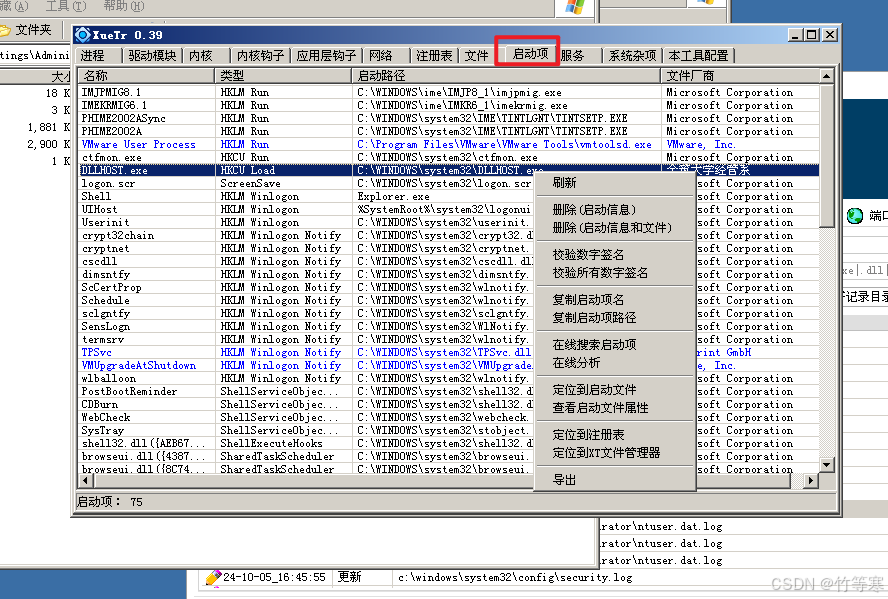

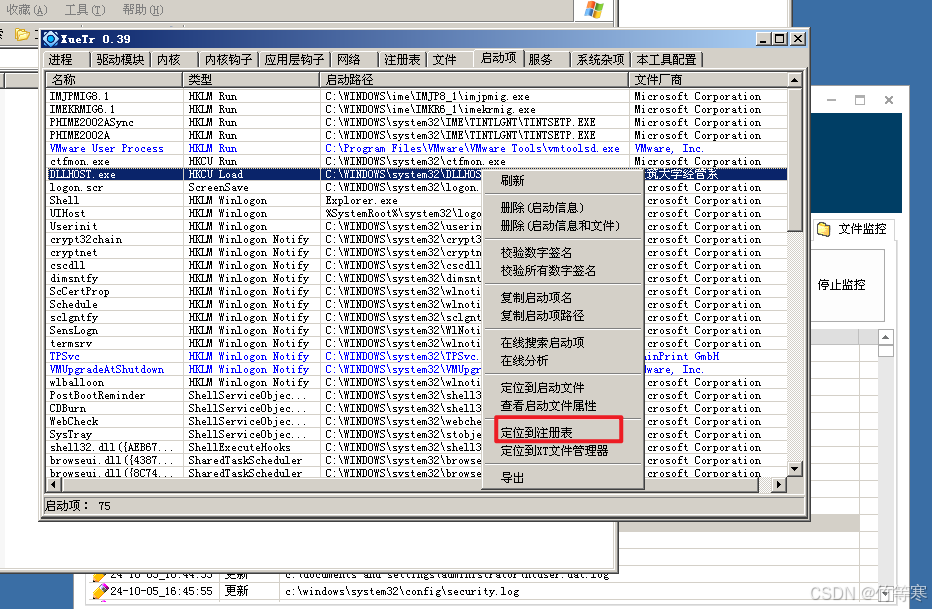

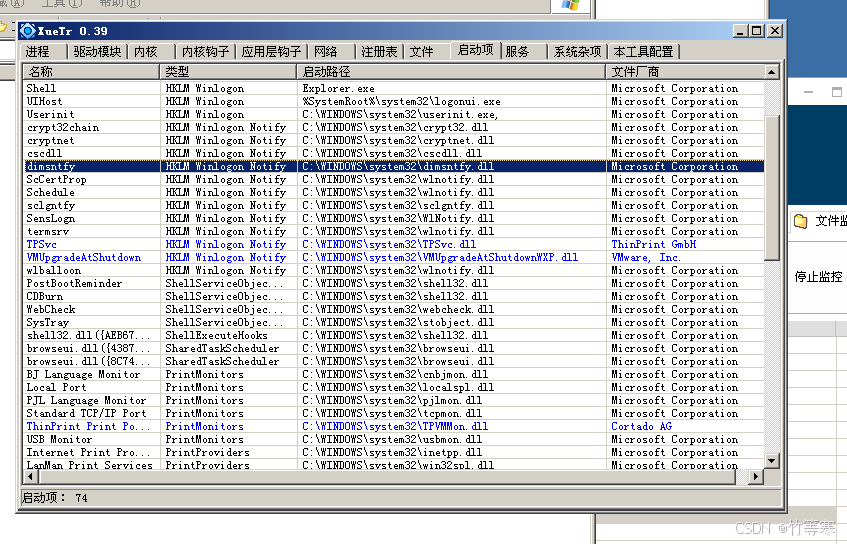

4.啟動項排查

xuetr打開啟動項就看到病毒創(chuàng)建的啟動項了

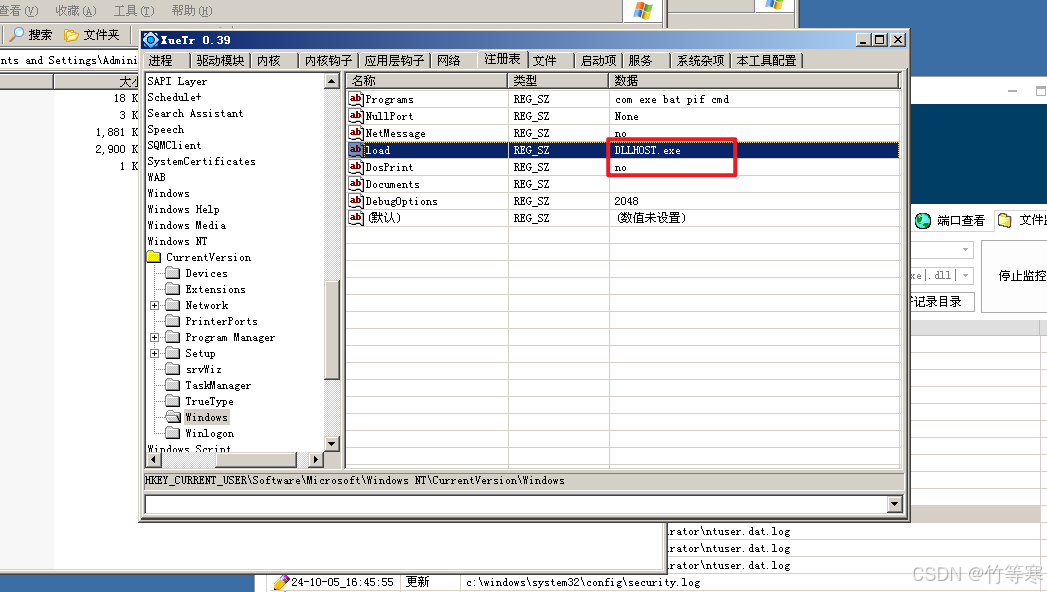

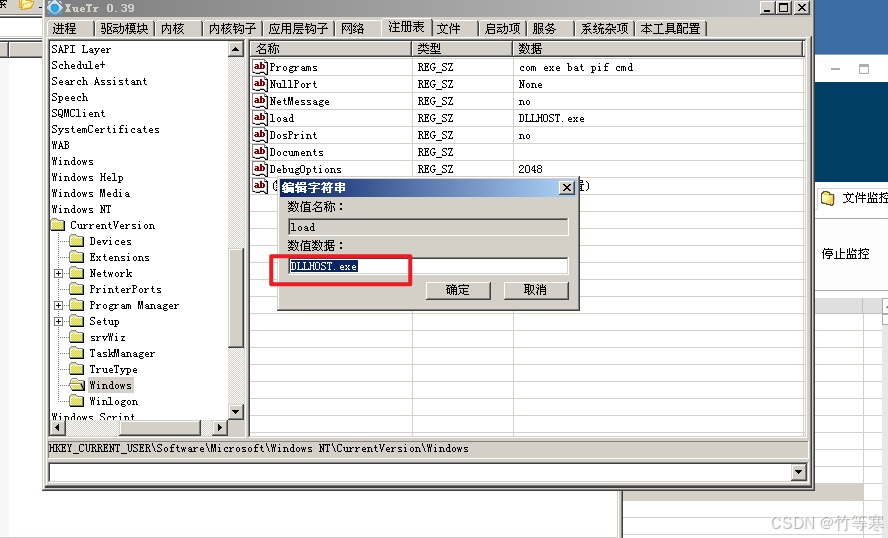

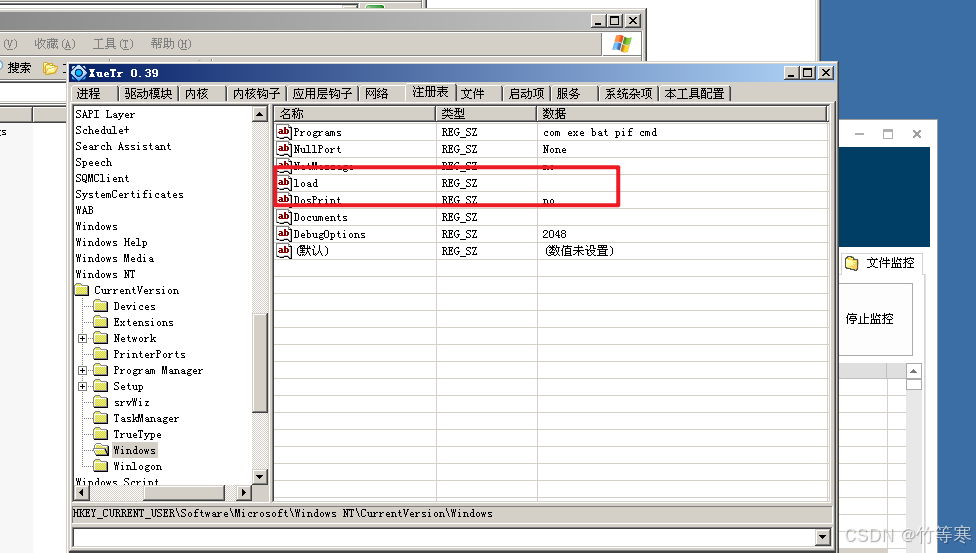

打開注冊表查看,同樣發(fā)現(xiàn)有寫入注冊表

線索卡:

1.c:\\autorun.inf

2.c:\\system32\DLLHOST.exe

3.啟動項

4.注冊表:HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows

查殺

分析完畢,根據(jù)拿到的線索開始查殺

線索卡:

1.c:\\autorun.inf

2.c:\\system32\DLLHOST.exe

3.啟動項

4.注冊表:HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows

1.先刪掉autorun.inf文件

打開盤符記得使用右鍵,然后打開,不要直接雙擊,否則會再次感染一遍

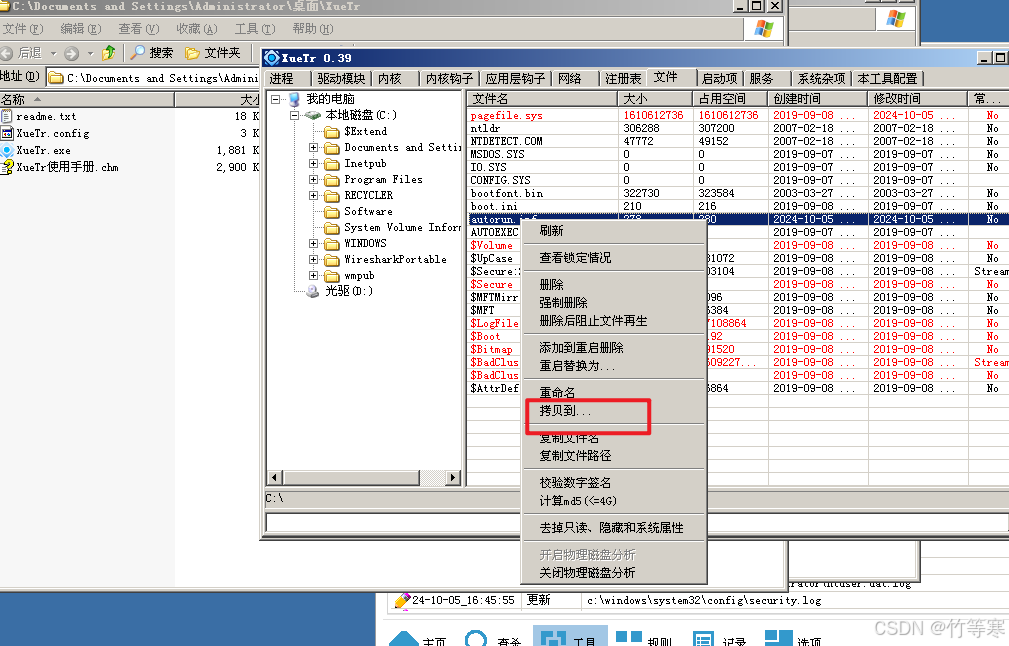

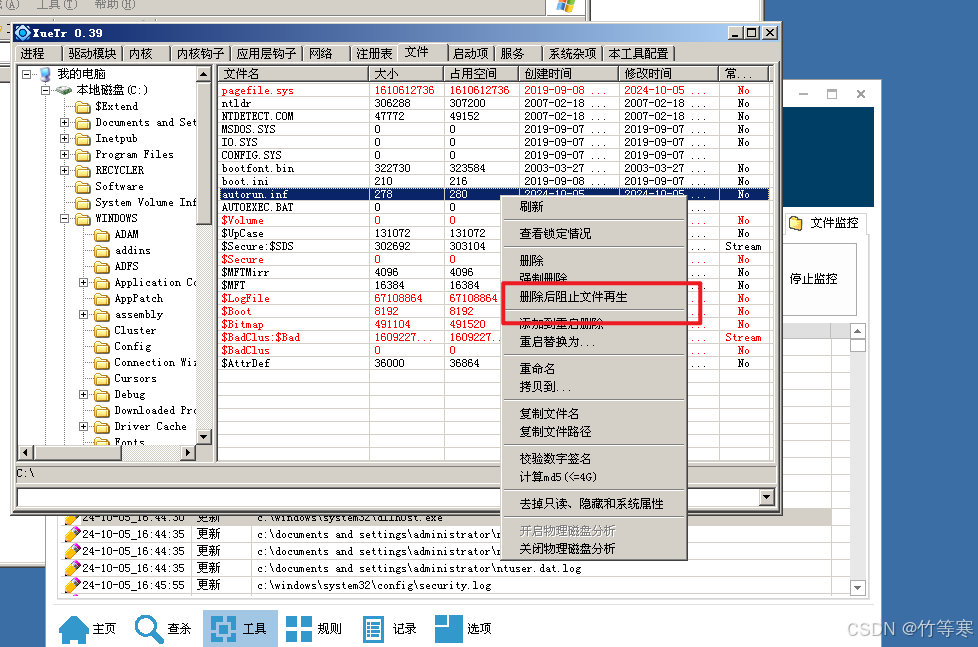

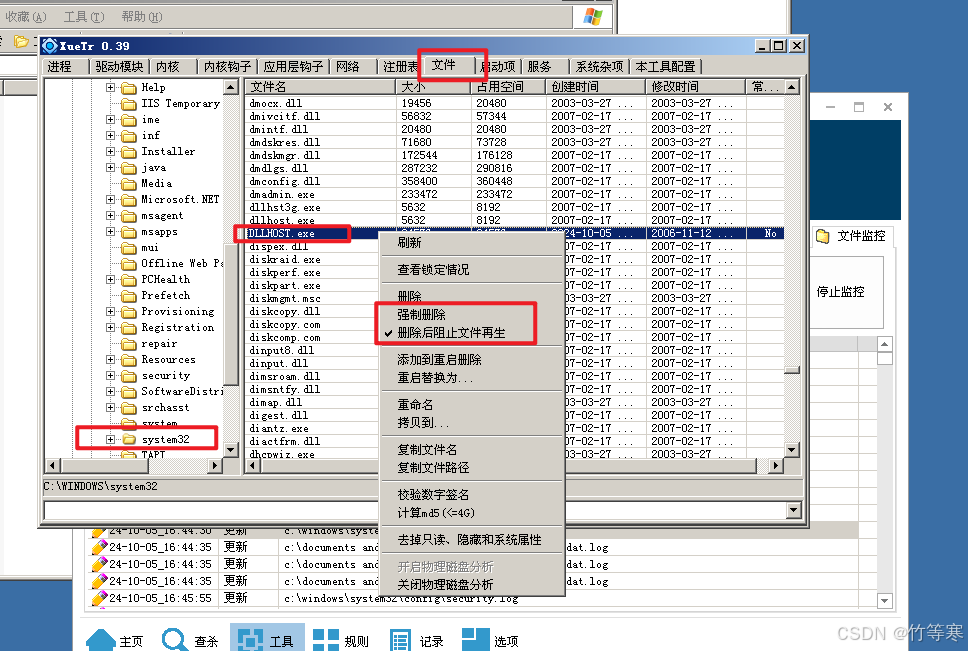

沒有發(fā)現(xiàn)文件,之前分析的時候也說了,文件被隱藏了,只能用xuetr工具進行刪除

像病毒相關的這種文件,最好先勾選刪除文件且阻止再生->然后再次右鍵強制刪除

2.使用xuetr殺掉進程

這里我觀察到他是刪掉我dllhost文件夾下的DLLHOST.exe,也就是他進程使用的是我復制進來的病毒源,所以第一次的進程運行起來就是我的病毒源,xuetr根據(jù)進程刪除的文件就不是system32那個文件夾下的文件刪除掉,這里簡單分析一下可以知道是掩耳盜鈴,我們重啟后就會自動找到system32那個文件,因為進程重啟后會重新運行,啟動項對應的DLLHOST都是對應著system32那個文件夾下的程序文件。

所以我們要去c:\\system32\DLLHOST.exe下進行刪除,但是這個進程對應的文件是DLLHOST.exe,文件也是被隱藏了的,所以還是要用專業(yè)工具進行刪除

3.啟動項刪除

先定位到注冊表

因為不知道load是不是系統(tǒng)自帶的目錄項,所以這里最好是刪掉值即可

接著回到啟動項查看,發(fā)現(xiàn)已經(jīng)不見了,如果還在DLLHOST的話就需要刪除。

重啟排查

現(xiàn)在打開盤符已經(jīng)沒有auto了,可以正常雙擊盤符進入

入侵排查正常流程

首先對之前病毒操作了的行為進行再次排查

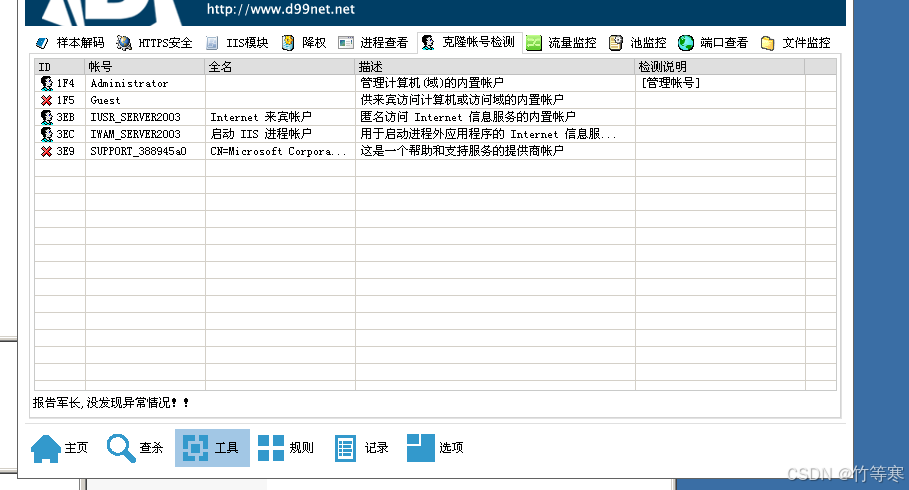

接著其他的入侵排查了

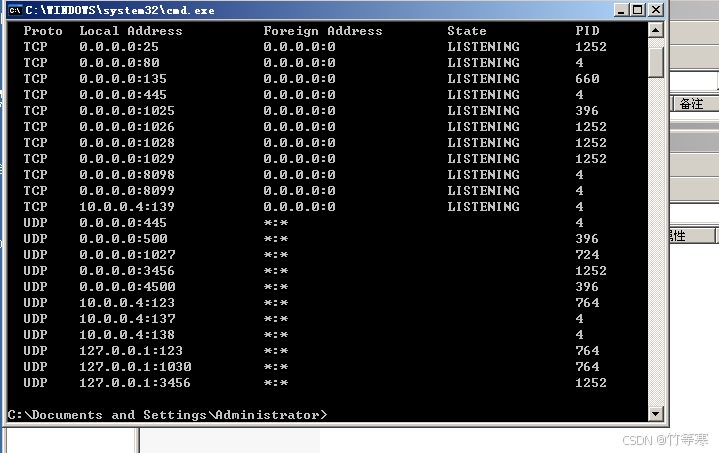

- 異常連接(netstat -ano)

- 賬戶排查(net user)

直接用d盾看了,這里還可以去注冊表看有沒有隱藏賬戶

- 服務排查

- 定時任務

應急完成,本次算是對病毒應急的一次小小的了解,auto病毒也很久了,主要是通過u盤傳播,因為有的人他會插上u盤后就雙擊打開,那么這時候就會感染上病毒了,所以通過本次實驗要提高警戒,u盤平時最好還是右鍵打開的方式進入比較安全。

?轉自https://www.cnblogs.com/dhan/p/18448168

該文章在 2025/1/6 10:12:00 編輯過